Neue Hardware MacBook Air

Februar 4, 2024 Lesezeit: ~1 Minute

Nach 15 Jahren MacBook Pro (Mid 2009), habe ich in ein neues MacBook Air investiert. Das MacBook Pro läuft immer noch, ich habe bei der Gelegenheit noch einmal in einen neuen Akku investiert.

Das Air ist die "normale Ausführung", d.h. 8 GB RAM, 256 GB SSD. Ist auch noch der M1 Chip, reicht mir vollkommen aus. Einrichtung, wie immer bei Apple, unproblematisch. Auspacken, einschalten, benötigte Dateien kopieren und einfach mit dem Gerät arbeiten.

Das Auspacken ist bei Apple immer ein Erlebnis

Mein Arbeitsplatz, links das MacBook Pro 15 Zoll von 2009, rechts das AirBook 13 Zoll

Das Airbook 13 in Space Grau

FreeBSD aktualisiert

Dezember 20, 2023 Lesezeit: ~1 Minute

Nach dem php Update habe ich auch das FreeBSD mit hochgezogen.

System is up and running.

FreeBSD Update auf php8.3

Dezember 20, 2023 Lesezeit: 3 Minuten

Ein Update auf eine aktuelle php Version war erforderlich. Hier die Schritte um unter FreeBSD von php7.2 auf php8.3 das Update durchzuführen. Vorher sollte der Webserver und der php-fpm gestopt werden.

Abfrage, welche Module und welche Versionen installiert sind:

# pkg info -x php

php72-7.2.34

php72-bcmath-7.2.34

php72-bz2-7.2.34

php72-ctype-7.2.34

php72-curl-7.2.34

php72-dom-7.2.34

php72-exif-7.2.34

php72-extensions-1.0

php72-fileinfo-7.2.34

php72-filter-7.2.34

php72-gd-7.2.34

php72-hash-7.2.34

php72-iconv-7.2.34

php72-json-7.2.34

php72-mbstring-7.2.34

php72-mysqli-7.2.34

php72-opcache-7.2.34

php72-openssl-7.2.34

php72-pdo-7.2.34

php72-pdo_sqlite-7.2.34

php72-phar-7.2.34

php72-posix-7.2.34

php72-session-7.2.34

php72-simplexml-7.2.34

php72-sqlite3-7.2.34

php72-tokenizer-7.2.34

php72-xml-7.2.34

php72-xmlreader-7.2.34

php72-xmlwriter-7.2.34

php72-zip-7.2.34

php72-zlib-7.2.34

Ausgabe in eine Datei umleiten, diese Ausgabe kann dann zur Installation der neuen Version, hier php8.3 verwendet werden.

# pkg info -x php | sed s/72/83/g | sed s/-7.2.34//g | sed s/_1//g > php8.pkg

Prüfen, welche Pakete deinstalliert werden, ohne das Kommando auszuführen. Pkg bietet die dry-run Option an:

# pkg remove -nx php72

Checking integrity... done (0 conflicting)

Deinstallation has been requested for the following 31 packages (of 0 packages in the universe):

Installed packages to be REMOVED:

php72: 7.2.34

php72-bcmath: 7.2.34

php72-bz2: 7.2.34

php72-ctype: 7.2.34

php72-curl: 7.2.34

php72-dom: 7.2.34

php72-exif: 7.2.34

php72-extensions: 1.0

php72-fileinfo: 7.2.34

php72-filter: 7.2.34

php72-gd: 7.2.34

php72-hash: 7.2.34

php72-iconv: 7.2.34

php72-json: 7.2.34

php72-mbstring: 7.2.34

php72-mysqli: 7.2.34

php72-opcache: 7.2.34

php72-openssl: 7.2.34

php72-pdo: 7.2.34

php72-pdo_sqlite: 7.2.34

php72-phar: 7.2.34

php72-posix: 7.2.34

php72-session: 7.2.34

php72-simplexml: 7.2.34

php72-sqlite3: 7.2.34

php72-tokenizer: 7.2.34

php72-xml: 7.2.34

php72-xmlreader: 7.2.34

php72-xmlwriter: 7.2.34

php72-zip: 7.2.34

php72-zlib: 7.2.34

Number of packages to be removed: 31

The operation will free 36 MiB.

Wenn die Ausgabe ok ist, dann Feuer frei:

# pkg remove -x php72

Danach die erforderlichen Pakete aus der o.g. Datei installieren:

# cat php8.pkg | xargs -L1 -p pkg install -y

Nach Abschluß, php-fpm und den Webserver starten.

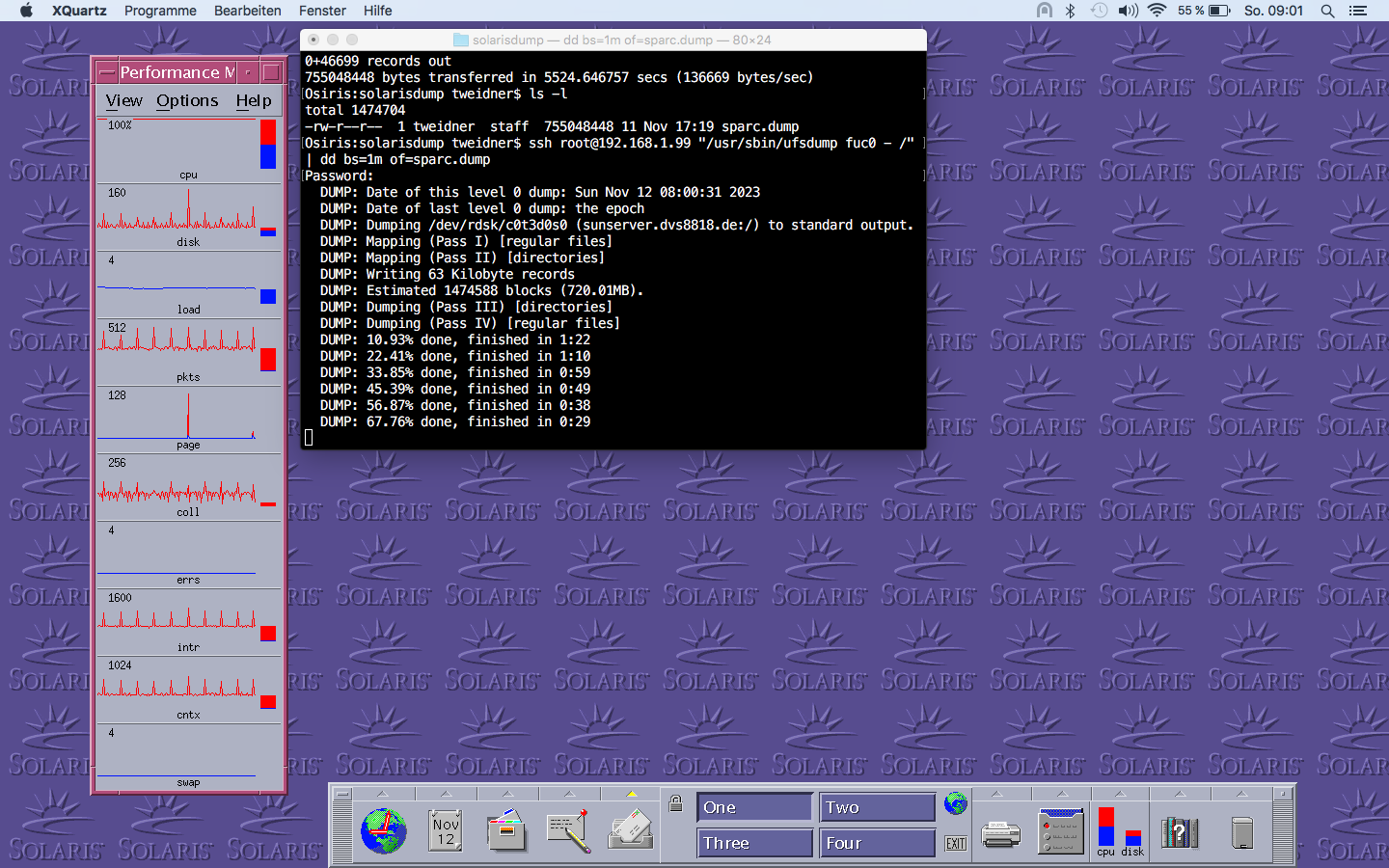

SPARCstationLX

November 12, 2023 Lesezeit: ~1 Minute

Am Wochenende habe ich meine Sun SPARCStationLX mal hervorgeholt und gestartet. Die Sun läuft einwandfrei, nach dem ich sie seit März nicht mehr in Betrieb hatte.

https://think.dvs8818.de/sch%C3%B6ne-alte-sun-workstation

Verbindung wurde über ein MacBookPro mit xQuartz hergestellt. So kann ich mir den Dekstop der Sum auf dem Mac anzeigen lassen. Monitor ist also nicht erforderlich.

Aus dem Terminal auf dem Mac folgendes eingeben um den Desktop anzuzeigen:

/usr/X11/bin/Xquartz -query <IP der Workstation>

IBM AIX UNIX rootvg clonen

Oktober 27, 2023 Lesezeit: 4 Minuten

Neuer Job, habe jetzt wieder mit einem richtigen UNX und vernünftiger Hardware (Power) zu tun.

Platte in der rootvg unter LVM clonen.

Los geht es:

rootvg für Update auf hdisk2 clonen

# lspv

hdisk0 00fb6d5ad90bec17 rootvg active

hdisk1 00fb702765ce7eba data active

hdisk2 none None

Klonen der rootvg auf altinst_rootvg

# alt_disk_copy -d hdisk2 -B

# lsvg

rootvg

data

altinst_rootvg

Aufwecken der altinst_rootvg, FS unter /alt_inst gemountet

# alt_rootvg_op -W -d hdisk2

Mit dem FS arbeiten

# cd /alt_inst/home/weidnertsa

Deaktivieren der altinst_rootvg inkl. Erzeugen des Bootsektors

# alt_rootvg_op -S -t

Bootlist auf hdisk2 umstellen

# bootlist -m normal -o hdisk2

System von hdisk2 (geclonte rootvg) booten

# shutdown -Fr

Prüfen, von welchem Device gebootet worden ist

# getconf -a | grep BOOT_DEVICE

BOOT_DEVICE: hdisk2

# lspv

hdisk0 00fb6d5ad90bec17 old_rootvg

hdisk1 00fb702765ce7eba data active

hdisk2 00fb70276ffdc455 rootvg active

==>hdisk2 ist aktive rootvg

Die hdisk0 soll wieder unsere rootvg werden und den Inhalt der hdisk2 komplett übernehmen

Löschen der old_rootvg

# alt_rootvg_op -X old_rootvg

Kontrolle old_rootvg nicht mehr vorhanden

# lsvg

rootvg

data

# lspv

hdisk0 00fb6d5ad90bec17 None

hdisk1 00fb702765ce7eba data active

hdisk2 00fb70276ffdc455 rootvg active

hdisk0 in rootvg aufnehmen

# extendvg -f rootvg hdisk0

# lspv

hdisk0 00fb6d5ad90bec17 rootvg active

hdisk1 00fb702765ce7eba data active

hdisk2 00fb70276ffdc455 rootvg active

Mirror aufsetzen, hdisk0 hinzufügen

# mirrorvg -c2 -s rootvg hdisk0

syncen

# syncvg -P5 -v rootvg

oder

# varyonvg rootvg

bootblock auf hdisk0 schreiben und bootliste auf hdisk0 ändern

# bosboot -a -d /dev/hdisk0

# bootlist -m normal -o hdisk0

hdisk2 aus mirror entfernen

# unmirrorvg -c1 rootvg hdisk2

# migratepv hdisk2 hdisk0

# reducevg rootvg hdisk2

Bootrecord von hdisk2 entfernen

# chpv -c hdisk2

Volumemanger Besitz löschen

# chpv -C hdisk2

Attribute löschen

# chdev -l hdisk2 -apv=clear

# lspv

hdisk0 00fb6d5ad90bec17 rootvg active

hdisk1 00fb702765ce7eba data active

hdisk2 none None

bootliste kontrollieren

bootlist -m normal -o

CMS und FreeBSD aktualisiert

April 4, 2023 Lesezeit: ~1 Minute

Ich habe das CMS für diesen Blog einmal aktualisiert. Bei der Gelegenheit wurde auch das Betriebssystem (FreeBSD) auf den aktuellen Stand gebracht.

System is up and running.